Authentification à deux facteurs (A2F)

L'authentification à deux facteurs (A2F) a pour but de rehausser la sécurité des comptes USherbrooke. Cette double vérification se fait notamment pour tous les services Microsoft 365 et permet que votre compte demeure sécurisé dans le cas où votre mot de passe serait volé ou découvert.

Ainsi une personne mal intentionnée, qui connaîtrait votre mot de passe et votre CIP, ne pourra pas se connecter à votre compte puisqu'elle ne possède pas le deuxième facteur.

Concrètement, après avoir entré votre mot de passe pour vous connecter à un service informatique, vous devrez valider votre identité en utilisant une deuxième méthode de connexion que vous aurez définie. Voici les méthodes possibles :

- l'application mobile Microsoft Authenticator : cette méthode permet de valider votre connexion en approuvant une notification reçue sur votre téléphone intelligent ou tout autre appareil mobile;

- le logiciel OTP Manager ou 1Password : cette méthode permet d'obtenir un code de vérification à six chiffres sur votre poste de travail et d'entrer celui-ci pour valider votre connexion;

- un appel téléphonique au numéro de votre choix (cellulaire, travail, domicile, etc.) : cette méthode permet de recevoir un appel au numéro choisi et de valider votre connexion en répondant à cet appel et en cliquant sur la touche #.

Pour qui?

L'ensemble de la communauté universitaire.

Comment l'obtenir?

- Prenez connaissance des méthodes possibles pour la vérification du deuxième facteur d'authentification en consultant la page Comment ça fonctionne?.

- Configurez vos méthodes de connexion pour le 2e facteur. Pour déterminer les méthodes de connexion les plus appropriées pour vous et obtenir les procédures à suivre pour les configurer, consultez l'article A2F - Procédure de configuration.

Il est recommandé de configurer vos méthodes de connexion dès que possible. Vous bénéficiez toutefois d'un délai de 14 jours pour le faire.

La deuxième méthode de connexion qui vous sera demandée dépendra de votre configuration. Il est recommandé de configurer le plus de méthodes possible, ainsi si vous n'avez pas accès à la méthode de vérification habituelle, vous pourrez en utiliser une autre.

L'utilisation de l'application mobile Microsoft Authenticator est la méthode la plus recommandée, puisqu'il s'agit de la façon la plus simple et fiable de valider son deuxième facteur d'authentification.

Foire aux questions

Solutions aux problèmes les plus fréquemment rencontrés

Il est possible de suspendre temporairement l'authentification à deux facteurs pour votre compte pour une durée de 60 minutes. Ceci peut être pratique si par exemple vous utilisez habituellement votre appareil mobile comme deuxième facteur d'authentification pour vous connecter à un service informatique de l'UdeS et que vous n'y avez pas accès.

Voici les étapes à suivre pour suspendre temporairement l'A2F pour votre compte :

- Accédez à la page Web monAccès.

- Cliquez sur l'option Je ne peux plus utiliser ma méthode d'authentification à deux facteurs.

- Connectez-vous (si ce n'est pas déjà fait) avec votre CIP et mot de passe.

- Un champ identifiant apparaitra avec votre CIP prérempli, cliquez sur le bouton Valider.

- Un courriel vous sera envoyé à votre adresse de courriel personnelle avec un code de confirmation. En cas d'erreur, assurez-vous qu'une adresse est configurée dans la page monIdentité (voir la FAQ Comment puis-je modifier ou ajouter une adresse de courriel personnelle à mon dossier?).

- Dans l'écran Confirmer mon identité, entrez les renseignements personnels demandés, ainsi que le code de confirmation reçu par courriel et cliquez sur le bouton Confirmer mon identité.

- Cliquez sur le bouton Suspendre temporairement l'authentification à deux facteurs.

Vous pourrez alors vous connecter à votre compte sans devoir valider votre authentification par une deuxième méthode de connexion. Attention : Un délai de cinq minutes pourrait être requis avant que la suspension soit complètement appliquée.

Afin de ne pas être pris au dépourvu lorsque vous n'avez pas accès à votre méthode de connexion habituelle, sachez qu'il est possible de configurer plus d'une méthode. Pour savoir comment ajouter d'autres méthodes, consulter l'article Comment configurer et gérer mes méthodes de connexion?.

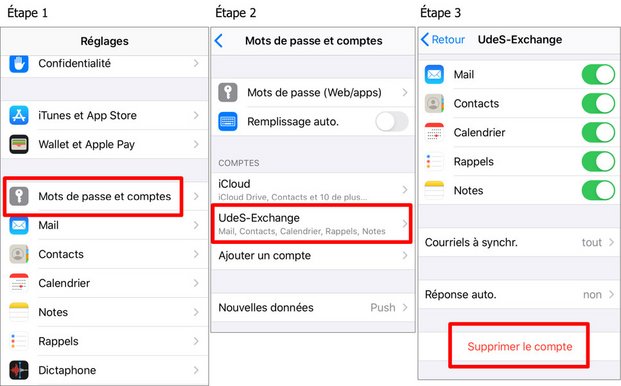

Ce problème est dû aux comportements des applications natives du iPhone pour la gestion des courriels, des tâches et des notes.

Pour éviter de rencontrer ce problème, la solution est d'installer la version mobile pour iOS de Microsoft Outlook, Microsoft To Do et Microsoft OneNote.

Assurez-vous également de supprimer la configuration de votre compte USherbrooke dans les paramètres de votre iPhone en suivant les étapes ci-dessous :

- Dans les Réglages, sélectionner Mots de passe et comptes.

- Sélectionnez votre compte USherbrooke.

- Au bas de l'écran, cliquez sur Supprimer le compte.

Si vous recevez une demande d'authentification non prévue, commencez par vérifier si une application reliée à votre compte Microsoft 365 / UdeS (ex. Outlook, Teams, etc.) est ouverte sur un de vos appareils (ordinateur, cellulaire, tablette, etc.) et demande le renouvellement de votre authentification. Si c'est le cas, vous pouvez approuver la connexion.

Sachez que les applications qui requièrent l'authentification à deux facteurs reçoivent des jetons de connexion d'une durée de vie limitée. Ainsi, des requêtes sont faites périodiquement pour approuver la connexion à nouveau, d'où les demandes ponctuelles, non initiées directement par vous.

À noter que chaque instance de chaque logiciel a des jetons différents, ce qui veut dire que si Teams est ouvert sur votre cellulaire et sur votre ordinateur, deux validations différentes seront requises.

Dans le cas où vous n'avez pas tenté de vous connecter à un service informatique, vous devez refuser les demandes de connexion par le bouton Refuser ou en raccrochant tout simplement.

Pour savoir d’où proviennent ces demandes de connexion, accédez à la page Web monIdentité et dans la section Authentification à deux facteurs, cliquez sur le bouton Mes dernières connexions. Vous obtiendrez de l’information sur l’origine de la dernière connexion infructueuse. Il se peut qu’une demande de connexion provienne d’un attaquant qui connait votre mot de passe ou encore d’un ordinateur qui n’a pas été fermé et qui tente de se reconnecter aux applications déjà ouvertes.

Dans une telle circonstance, si vous choisissez de déclarer cet événement comme une fraude par l’option de l’application mobile ou par la touche « 0 » lors d’un appel téléphonique, l’accès à votre compte sera complètement bloqué pour une durée de 30 minutes. Des investigations seront effectuées et un membre de l'équipe de soutien informatique vous contactera en cas d’activités suspectes.

Afin de sécuriser davantage l'accès à l'application Microsoft Authenticator, celle-ci est verrouillée par défaut. Ainsi pour l'ouvrir ou autoriser une demande d'authentification, il vous faut utiliser le même moyen de connexion que lorsque vous accédez à votre appareil mobile (code secret, Touch ID, etc.).

Bien qu'il soit suggéré de conserver cette sécurité supplémentaire, il est possible de désactiver cette option de verrou. Pour ce faire :

- Ouvrez l'application Microsoft Authenticator.

- Déverrouillez l'application.

- Ouvrez le menu à partir du bouton situé en haut à gauche.

- Cliquez sur Paramètres.

- Désactivez la dernière option dans la section Sécurité, nommée Verrou d'application.

Vous devrez vous authentifier à nouveau pour confirmer la désactivation.

La première chose à faire est de redémarrer votre téléphone cellulaire. Si après un redémarrage, cela ne fonctionne toujours pas, communiquer avec le Centre de Services Informatiques.

Général

- Tous les services Microsoft 365. Voici une liste des principaux :

- Connexion à votre adresse de courriel @USherbrooke.ca que ce soit par :

- Outlook

- Application mobile Outlook

- Mail pour iPhone

- Interface Web Microsoft 365 (messagerie.usherbrooke.ca)

- Produits de la suite Office (Word, Excel, PowerPoint, OneNote, etc.)

- OneDrive

- Teams

- Interface Web Microsoft 365

- Connexion à votre adresse de courriel @USherbrooke.ca que ce soit par :

- monPortail

- Le réseau privé virtuel (RPV)

- Les postes de travail virtuels (VDI - View - BV)

Configuration

Référez-vous à l'article de base de connaissances A2F - Comment configurer et gérer mes méthodes de connexion?

La méthode recommandée dans ce cas est de configurer un logiciel comme OTP Manager ou 1Password sur votre poste de travail qui générera un code que vous pourrez utiliser pour valider votre connexion.

Sinon en dernier recours, il est possible de recevoir un appel à un numéro de téléphone de votre choix (travail, domicile, etc). Sachez qu'il est possible de configurer les appels que vous recevez à votre poste téléphonique de l'Université sur votre ordinateur. Pour en savoir plus, consultez le service Téléphone logiciel.

Voici les liens vers les procédures de configuration selon la méthode choisie :

- Configuration pour l'utilisation d'un code à partir de OTP Manager (Windows 10)

- Configuration pour l'utilisation d'un code à partir de OTP Manager (Mac)

- Configuration pour l'utilisation d'un code à partir de 1Password

- Configuration pour recevoir un appel à un numéro de téléphone de votre choix (cellulaire, travail, domicile, etc.)

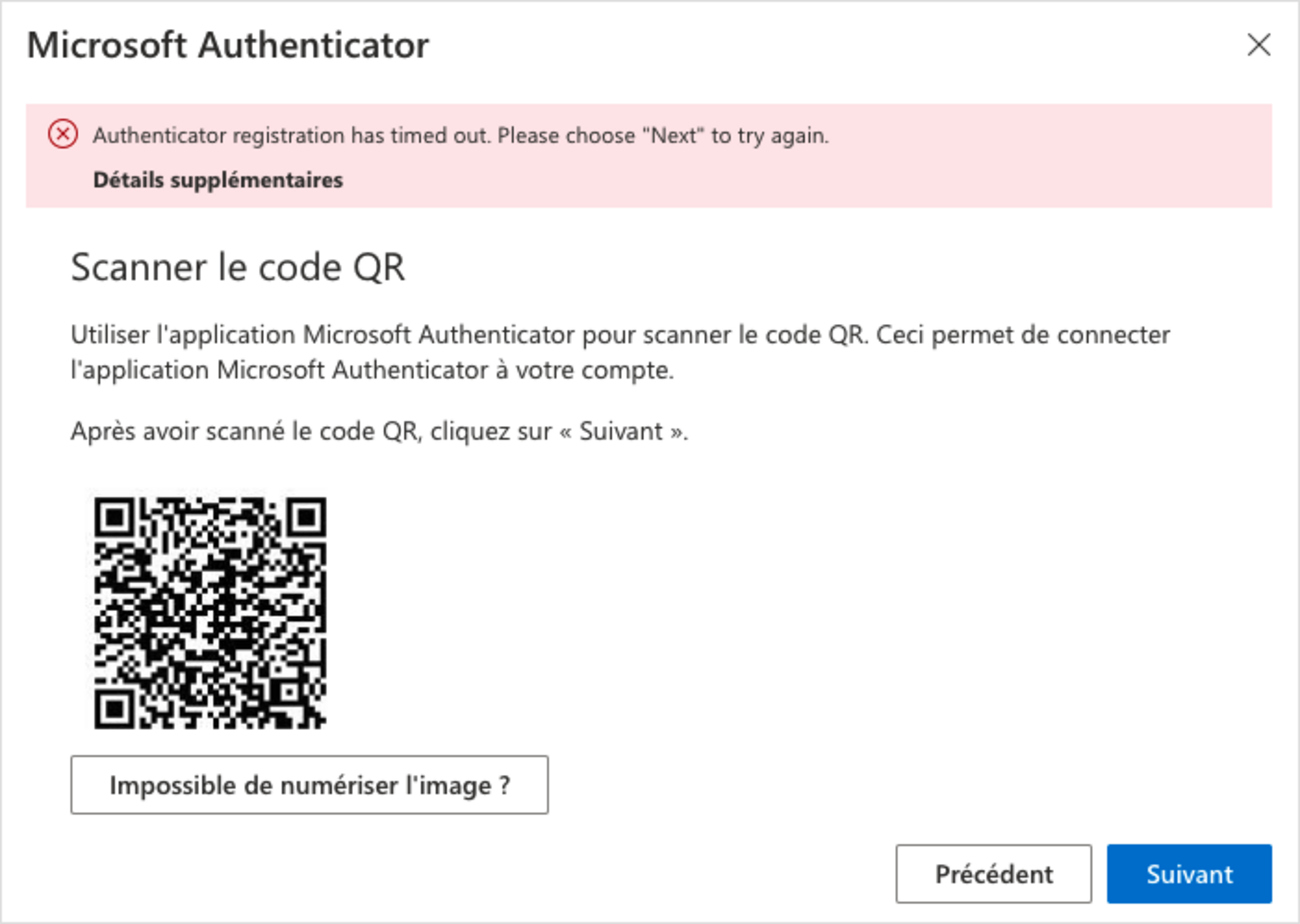

Lorsque vous procédez à la configuration d'une méthode de connexion, il est important de faire chaque étape sans trop de délais jusqu'à ce que la méthode soit ajoutée. Si le temps entre deux étapes est trop long, vous pourriez voir apparaître un message indiquant que la session a expiré. Dans ce cas, il est recommandé de recommencer la configuration pour la méthode voulue à partir du début.

Le code d'appel '+1' est un code commun pour les appels au Canada et aux États-Unis. Bien que la région «Canada (+1)» est spécifiée, après une sauvegarde des paramètres, l'interface réaffiche les États-Unis.

Ce bogue dans l'interface ne fait pas de différence sur le fonctionnement et l'utilisation de l'authentification à deux facteurs.

Dans certains cas, les cellulaires Android doivent être redémarrés après l'installation de l'application Microsoft Authenticator. Dans le cas contraire, la phase de configuration peut échouer par une erreur inattendue. Le symptôme se produit à la suite de la saisie du code QR avec la caméra du cellulaire pour jumeler l'appareil avec le compte. Un long délai se produit pour la validation et le jumelage se termine alors en erreur. Après avoir fait un redémarrage du cellulaire, le jumelage de l'application cellulaire avec le compte se déroule normalement.

Une procédure détaillée est disponible pour configurer adéquatement vos méthodes de connexion pour le deuxième facteur d'authentification afin qu'il utilise l'application mobile de votre nouveau téléphone intelligent.

Non, l'Université n'offre pas cette option.

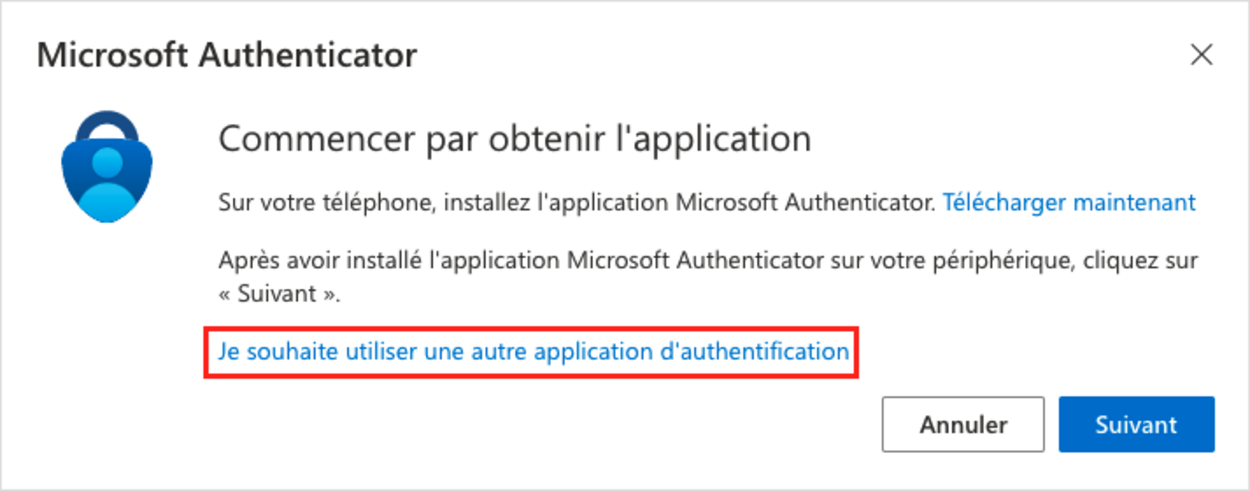

Bien qu'il est conseillé d'utiliser Microsoft Authenticator, OTP Manager ou 1Password, il existe plusieurs autres applications qui permettent de générer un code à six chiffres pour vérifier l'authentification à deux facteurs. Aucun soutien n'est offert pour l'utilisation de ces autres applications, mais vous pouvez les utiliser comme méthode de connexion pour votre compte USherbrooke.

Ainsi si vous utilisez déjà un autre application d'authentification, par exemple Google Authenticator ou le gestionnaire de mots de passe Keepass ou celui intégré dans MacOS Monterey, vous pouvez y ajouter votre compte USherbrooke. Lors de la configuration de vos méthodes de connexion, il suffit de cliquer sur le lien Je souhaite utiliser une autre application d'authentification quand il sera proposé de télécharger Microsoft Authenticator et de suivre les instructions à l'écran.

Une fois cette méthode configurée, vous pourrez confirmer votre connexion avec le code à six chiffres qui s'affichera dans votre application d'authentification. Consulter la page Comment ça fonctionne? pour en savoir plus.

Bien qu'il est possible d'ajouter la méthode de connexion «E-mail» dans l'interface de configuration des informations de sécurité, cette méthode n'est pas une option de vérification pour l'authentification à deux facteurs, celle-ci est utile uniquement dans le cas où vous voudriez réinitialiser votre mot de passe.

Afin d'accéder à une équipe Teams ou un site SharePoint de l'UdeS, une personne externe à l'Université doit se connecter avec un compte Microsoft et configurer l'authentification à deux facteurs pour son compte. Voici les procédures à suivre selon le cas :

En tout temps, il est possible pour cette personne de modifier ou d'ajouter des méthodes de connexion pour l'authentification à deux facteurs de son compte en accédant la section Informations de sécurité à l'adresse suivante : https://myaccount.microsoft.com/.

Authentification

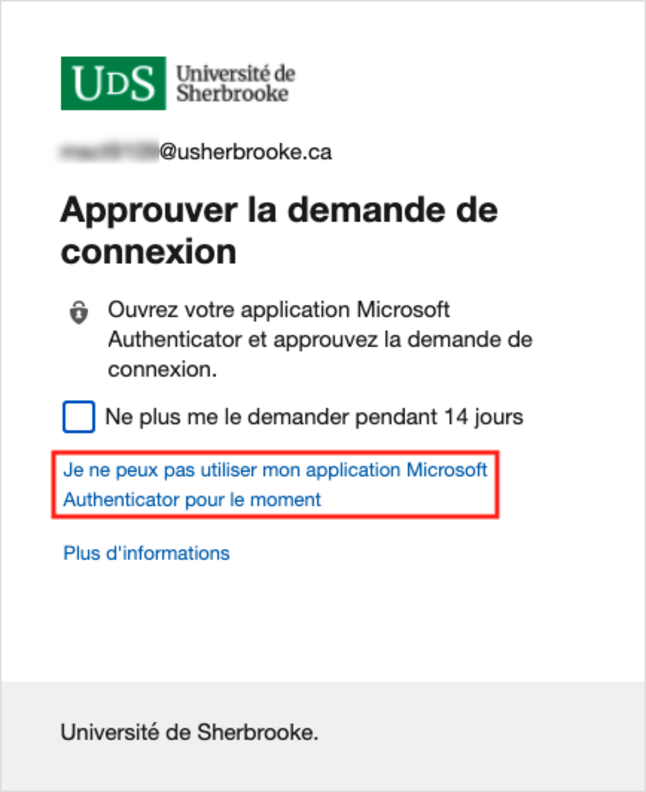

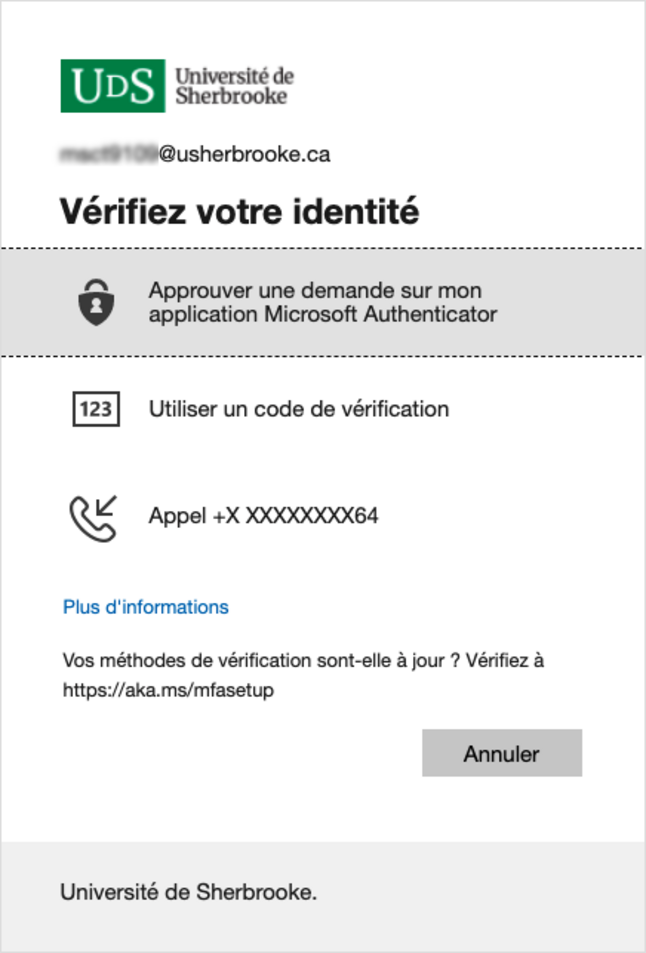

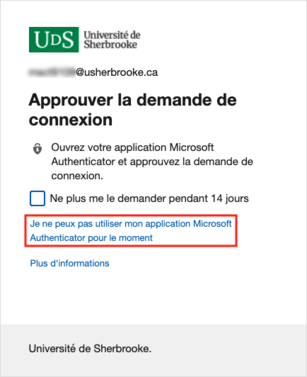

- Lorsque la fenêtre pour approuver la connexion s'affiche, cliquez sur le lien Je ne peux pas utiliser mon application Microsoft Authenticator pour le moment (voir image 1) ou Se connecter d'une autre façon.

- Une fenêtre s'affichera avec les autres méthodes que vous avez configurées (voir image 2).

- Sélectionnez la méthode à utiliser.

Les autres méthodes de vérification proposées sont seulement celles qui ont été configurées. Il est donc important de configurer plus d'une méthode si possible

Si la demande d'approbation ne s'affiche pas sur votre téléphone intelligent, vous pouvez indiquer le code affiché dans votre application mobile manuellement.

Pour ce faire :

- Dans la fenêtre Approuver la demande de connexion, cliquez sur le lien Je ne peux pas utiliser mon application Microsoft Authenticator pour le moment.

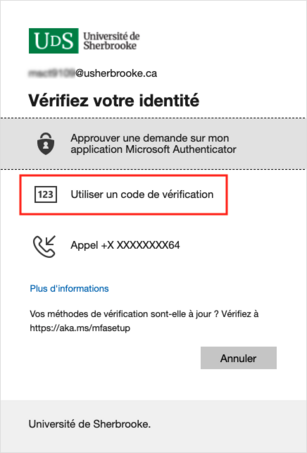

- Sélectionnez Utiliser un code de vérification.

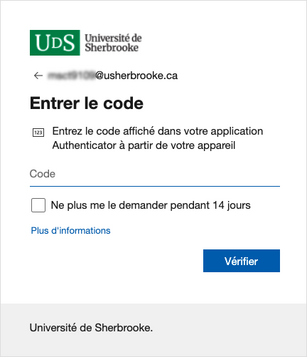

- Entrez le code affiché dans l'application mobile dans le champ Code et cliquez sur le bouton Vérifier.

Pour procéder à la configuration de l'utilisation de l'application mobile Microsoft Authenticator comme méthode de connexion, votre téléphone cellulaire doit obligatoirement être connecté à un réseau sans fil ou à des données cellulaires.

Toutefois, pour valider votre deuxième facteur d'authentification quand vous vous connecterez à un service informatique, l'accès à un réseau n'est pas obligatoire. La façon d'approuver la connexion sera toutefois différente. N'ayant pas accès à un réseau de données, vous ne recevrez pas la notificaton habituelle sur votre téléphone cellulaire pour approuver votre connexion. Par contre, vous pourrez utiliser le code à six chiffres généré dans votre application Microsoft Authenticator pour valider votre connexion. Voici comment procéder :

- Lorsque la fenêtre pour approuver la connexion s'affiche, cliquez sur le lien Je ne peux pas utiliser mon application Microsoft Authenticator pour le moment ou Se connecter d'une autre façon.

- Une fenêtre s'affichera avec les autres méthodes possibles, cliquez sur Utiliser un code de vérification.

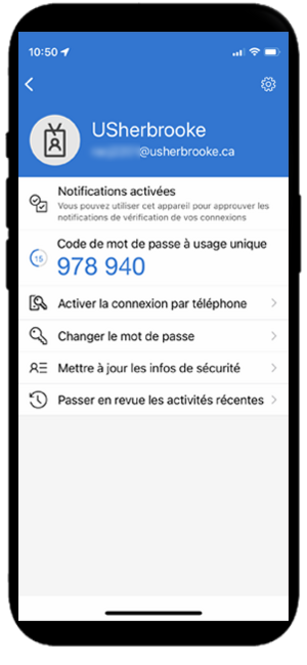

- Ouvrez l'application Microsoft Authenticator sur votre téléphone cellulaire.

- Cliquez sur votre compte USherbrooke, un code à six chffres s'affichera.

- Entrez à l'écran ce code avant son expiration pour valider votre connexion.

L'approbation de connexion se fait par application et par appareil.

Ainsi, si vous avez coché Ne plus me le demander pendant 14 jours au moment de vous connectez à Microsoft 365 avec un navigateur Internet, vous n'aurez pas à fournir votre 2e facteur pendant cette durée avec ce même navigateur sur cet appareil. Toutefois, une connexion à Microsoft 365 sur un autre ordinateur ou à partir d'un autre navigateur ou application, par exemple Teams, vous demandera d’approuver à nouveau la connexion avec votre 2e facteur.

Il est à noter que l'information permettant de ne pas redemander le 2e facteur avant une période de 14 jours est conservé dans un fichier cookie. Ainsi, si les fichiers cookies de votre navigateur sont supprimés, votre 2e facteur vous sera demandé à nouveau.

L'authentification à deux facteurs signifie qu'une autre méthode que le mot de passe doit être utilisée pour réussir une connexion valide à son compte. Elle ne signifie pas qu'elle doit se faire obligatoirement à partir d'appareils différents.

Accédez à la page Web monIdentité et dans la section Authentification à deux facteurs, cliquez sur le bouton Mes dernières connexions.

Des paramètres du pare-feu de l'antivirus McAfee doivent être modifiés pour pouvoir se connecter au RPV.

Pour modifier ces paramètres, voici les étapes à suivre :

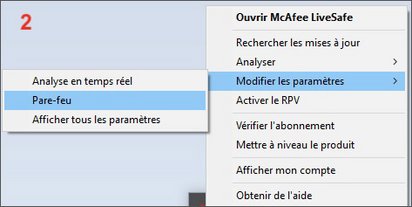

- Cliquer sur l'icône de l'Antivirus McAfee, un menu s'affichera.

- Sélectionner Modifier les paramètres > Pare-feu.

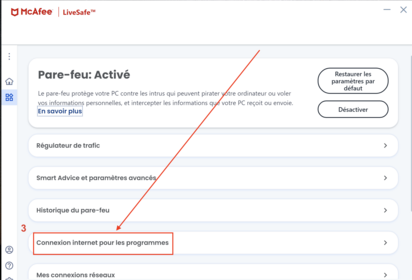

- Cliquer sur Connexion internet pour les programmes.

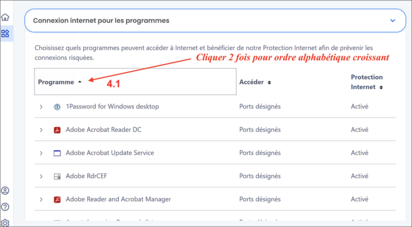

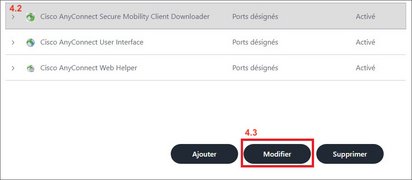

- Modifier les paramètres des programmes commençant par Cisco Any Connect, principalement Cisco AnyConnect Web Helper. Pour ce faire :

- Trier les programmes en ordre alphabétique en cliquant deux fois sur le titre de la colonne Programme.

- Sélectionner le programme à modifier (Cisco AnyConnect Web Helper pour le premier).

- Défiler jusqu'au bas de la page et cliquer sur le bouton Modifier.

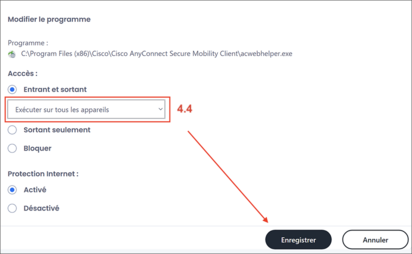

- Pour l'option Accès : Entrant et sortant, sélectionner Exécuter sur tous les appareils et cliquer sur Enregistrer.

- Tenter la connexion au RPV, si ça ne fonctionne pas, refaire ces quatre étapes pour les programmes Cisco AnyConnect Secure Mobility Client Downloader et Cisco AnyConnect User Interface.

- Une fois les paramètres des programmes modifiés, se connecter au RPV, la connexion devrait être fonctionnelle. Si ce n'est pas le cas, redémarrer l'ordinateur.

Pour être en mesure d'utiliser l'authentification sans mot de passe (passwordless) qu'offre Microsoft vous devez faire une demande Casius (assurez-vous d'être connecté une fois que vous aurez cliqué sur ce lien).

Soutien

Malgré la documentation, si vous n'êtes toujours pas en mesure de vous connecter à votre compte ou de configurer vos méthodes de connexions pour l'authentification à deux facteurs, veuillez remplir une demande d'aide Casius en utilisant le formulaire Authentification à deux facteurs. Assurez-vous d'être connecté (en haut à droite) pour avoir accès au formulaire. Si vous souhaitez qu'un commis au soutien informatique vous contacte directement, veuillez indiquer dans votre demande votre numéro de téléphone, ainsi que vos disponibités pour vous joindre.

L'acronyme MFA peut également être utilisé pour désigner l'authentification à deux facteurs, provenant du terme anglais Multi-factor authentication.